스니핑(Sniffing)

킁킁거리며 냄새를 맡다

[출처] 네이버 영어사전

송신자와 수신자 사이에서 패킷 정보를 도청하는 행위

[출처] 네이버 지식백과 IT용어사전

오늘은 스니핑(sniffing) 공격에 대해 알아보려 한다.

스니핑 공격은 네트워크 위를 돌아다니는 패킷*(packet)을 몰래 엿보는 행위이다.

아무데서나 스니핑 공격을 한다면 대부분 쓸모없는 정보가 들어오겠지만

특정 사용자나 공간을 대상으로 공격을 한다면

서버 관리자 계정이나 로그인 비밀번호,

은행 계좌나 비밀번호 같은 중요한 정보를 탈취할 수도 있다.

먼저 스니핑의 원리에 대해 알아보자.

네트워크를 사용하는 모든 디바이스는 IP주소와 MAC주소를 사용해 데이터를 전달한다.

원래 같은 네트워크에 접속해 있는 디바이스는

자신의 패킷이 아니더라도 네트워크 내의 모든 패킷을 받게 되어 있다.

하지만 이런 경우 쓸데 없는 패킷까지 받아들이다 보면 필요 없는 트래픽이 생긴다.

이 때문에 패킷이 전송될 곳의 IP주소와 MAC 주소를 체크해

관계 없는 디바이스는 이를 사전에 필터링하도록 되어 있다.

스니핑 공격은 모든 패킷을 받아들여야 하기 때문에 먼저 이 필터링 기능을 해제해야 한다.

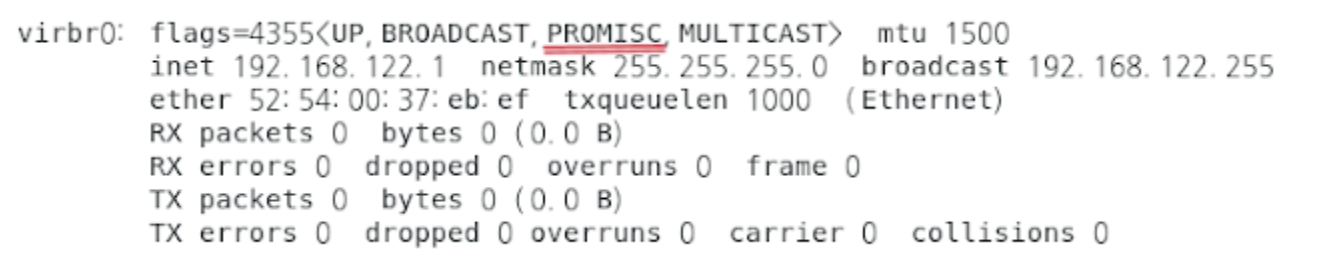

프로미스큐어스 모드(Promiscuous mode)는 모든 패킷을 받아들이는 모드이다.

본격적으로 스니핑 공격을 하기 전에 먼저 프로미스큐어스 모드를 설정해야 한다.

설정하는 방법은 간단하다.

(sudo) ifconfig 랜카드이름 promisc

필자는 가상 환경을 사용하고 있어서 랜카드이름이 virbr0이다.

각자 자신의 환경에 맞게 입력하자.

# ifconfig virbr0 promisc

반대로 프로미스큐어스 모드를 해제하는 명령어는 다음과 같다.

(sudo) ifconfig 랜카드이름 -promisc

이제 본격적으로 스니핑 공격을 해 보도록 하자.

*패킷(packet) : 네트워크를 통해 데이터를 전송할 때 전달하기 쉽도록 나눈 기본 단위를 말한다.

'모의 해킹' 카테고리의 다른 글

| 패킷 스니핑 세 번째_ARP Spooping 공격 (0) | 2024.05.30 |

|---|---|

| 패킷 스니핑 두 번째 - dsniff 사용하기 (0) | 2024.05.29 |

| 패킷 스니핑 첫 번째 - TCPDump 사용하기 (0) | 2024.05.28 |

| 칼리 리눅스에서 DHCP 스푸핑(Spooping) 공격 실행하기 (0) | 2024.05.21 |

| 칼리 리눅스에서 윈도우 침투용 백도어 악성코드 만들기 (0) | 2024.05.06 |